|

|

本帖最后由 wangqiang 于 2022-9-25 17:10 编辑

干货 | 不断收集的钓鱼Tips

HACK之道

2022-09-19 08:30 发表于重庆

转载自:干货 | 不断收集的钓鱼Tips

一些钓鱼场景

1、OA用户弱口令聊天功能发送钓鱼信息

2、OA管理员(发通知,批量邮件)

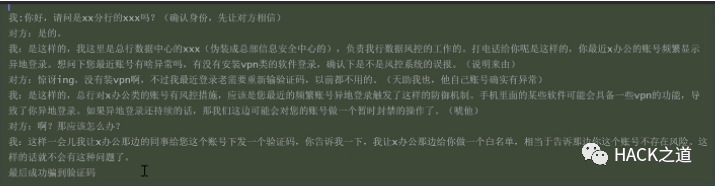

3、掌握目标多种信息后,甚至可以直接打电话(索要密码,验证码)

4、boss,脉脉等招聘网站

5、QQ群

6、在线客服

基本的目标信息:

1、职位

2、日常工作(招聘HR,售前?招生?开发测试?)

3、岗位对外联系的主要内容

4、是否懂计算机

5、办公方式(mac,云桌面,笔记本)

6、基本称呼(老师,师傅,哥,同学)

7、工作方式(微信,钉钉)

8、公司是否具备安全人员专业性

我是谁?

自己的身份,(姓名,部门)

邮件的格式(落款部门及签名是否有具体的特征)

邮箱收集:

天眼查,企查查,谷歌,github S工库

拼音规则爆破,公告规则爆破

https://www.email-format.com/i/search 在线工具

https://snov.io/knowledgebase/ho ... tension-for-chrome/ 谷歌插件

发件:

1、发件的时候记得挂代理,不然有的会将发件人的IP发出去

2、可以尝试使用163邮箱发送,伪造的邮箱很可能被拦截或者丢进垃圾桶里。

3、如果刚好有某个公司的某个邮箱的账户密码,那肯定更好。

4、记得修改发件人的姓名,可以发之前本地测试一下

话术:

局中局话术

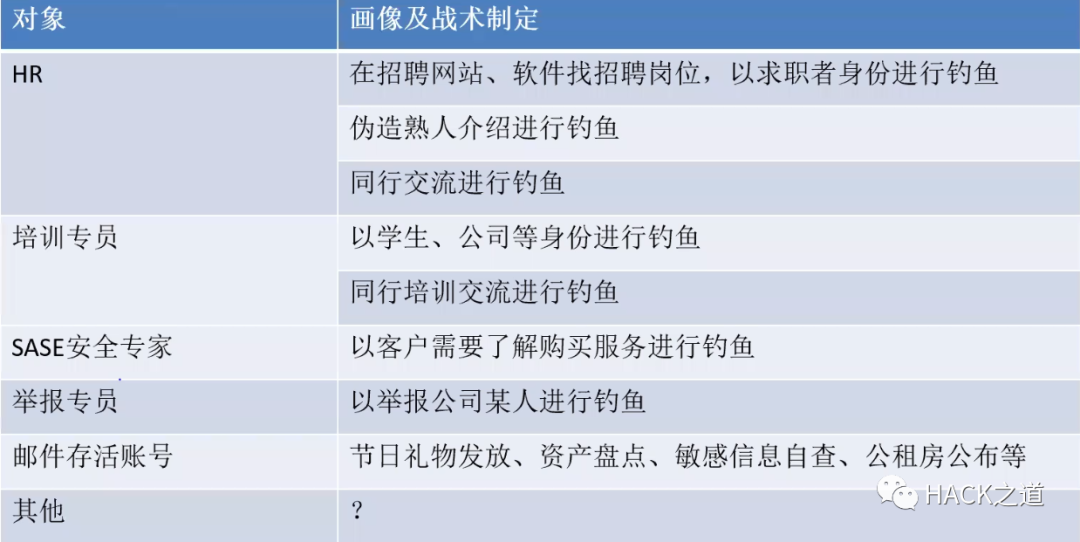

如使用账户发送钓鱼邮件,然后再使用内部的账户发送第二封内部钓鱼邮件,假装已经识破,其实只是为了提高甲方内部的警惕性。

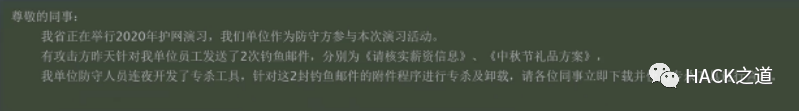

1、钓鱼目标画像收集

针对大型企业的信息收集,单点发送可能比群体丢饵成功率高

2、程序捆绑器

原理:https://blog.csdn.net/liu5320102/article/details/9017747

项目地址:https://github.com/TheKingOfDuck/MatryoshkaDollTool

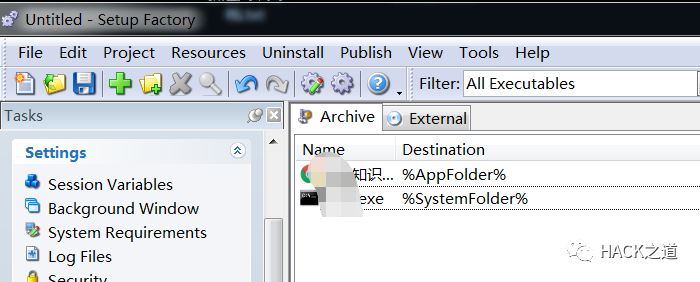

3、Setup Factory捆绑安装

使用场景,安装包钓鱼

1)、直接拖入正常的文件和恶意文件

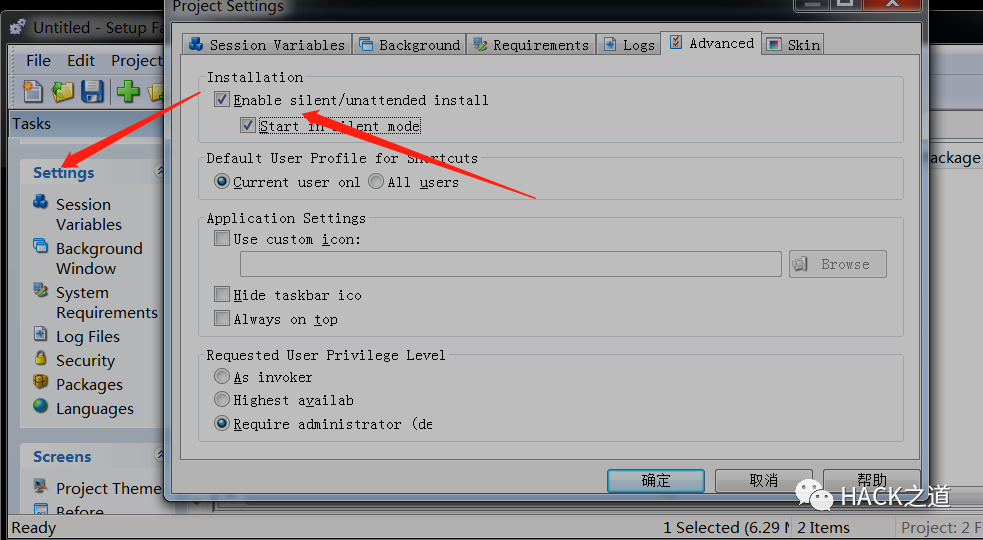

2)、选择静默运行(也可以不选择,选择了后无需点击安装就会自己启动,不选择就是正常的安装包安装)

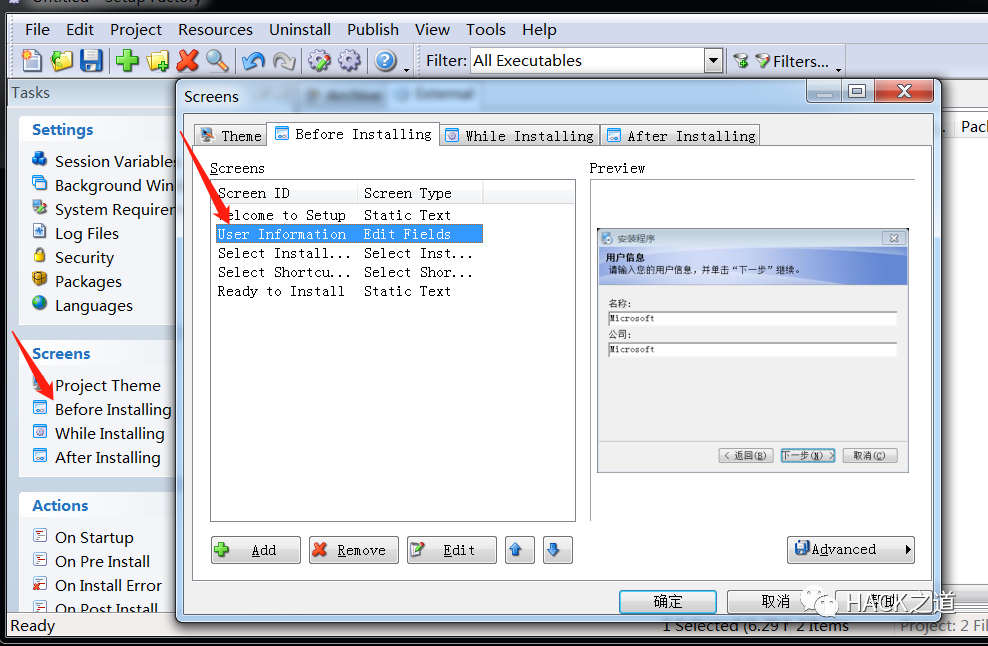

3)、删掉安装的步骤

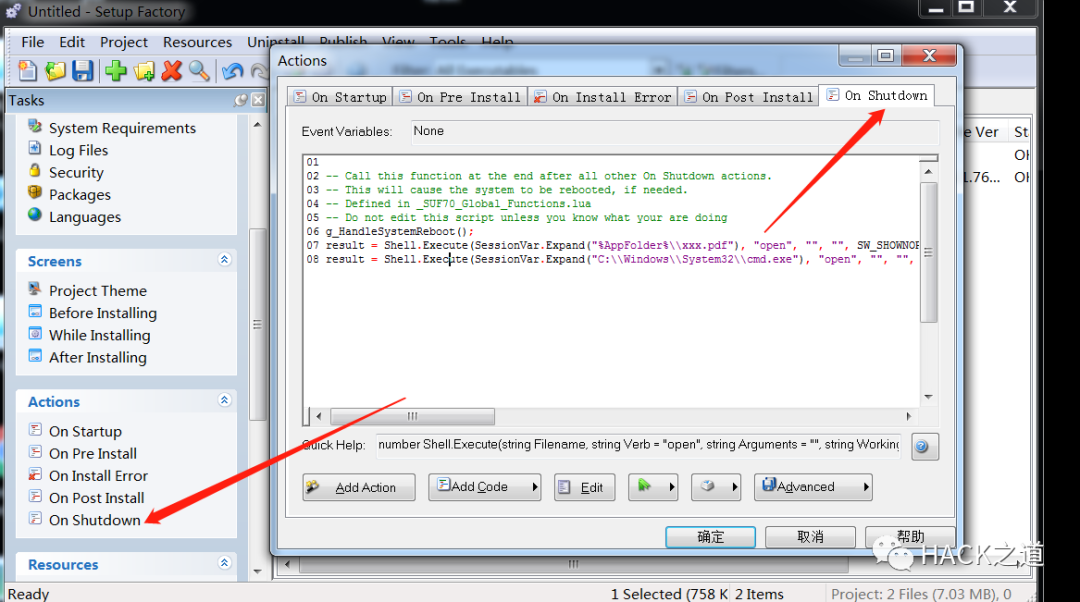

4)、在结束安装后,选择使用命令启动,一个选择普通打开,一个选择静默打开

SW_SHOWNORMAL和SW_HIDE

- result = Shell.Execute(SessionVar.Expand("%AppFolder%\\xxx.pdf"), "open", "", "", SW_SHOWNORMAL, false);

- result = Shell.Execute(SessionVar.Expand("C:\\Windows\\System32\\cmd.exe"), "open", "", "", SW_HIDE, false);

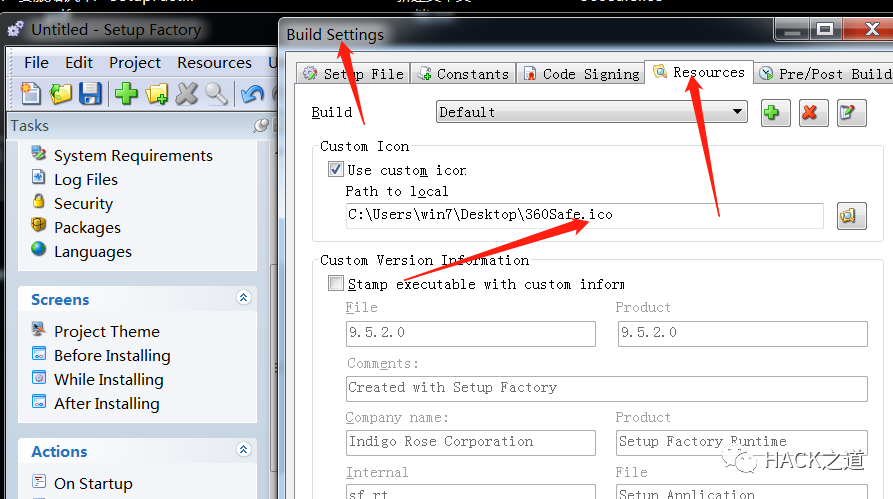

5)、选择添加资源(也可以在build后自行添加)

6)、然后build默认生成即可

4、Link钓鱼

因为快捷方式可以让我们自定义命令

1)、直接远程加载,方便好用,但是免杀性查

2)、attrib+s +h +r muma.exe +cmd.exe /c start /min /muma.exe

参考文章:

https://mp.weixin.qq.com/s/ZbtGJAT-SyZ50LRNOCg14w

文章来源:https://www.yuque.com/iceqaq/erzlyu/ofec98

如有侵权,请联系删除

|

|