本帖最后由 Meng0f 于 2022-2-28 17:50 编辑

干货 | Github安全搬运工 2022年第二期

Sylas

数据库综合利用工具

地址:https://github.com/Ryze-T/Sylas/releases/tag/beta

.

Active-Directory-Exploitation-Cheat-Sheet.

包含 Windows Active Directory 的常见枚举和攻击方法的备忘单。

地址:https://github.com/Integration-I ... itation-Cheat-Sheet

.

ldapsearch-ad.

Python3 脚本通过他的 LDAP 服务快速从域控制器获取各种信息。

地址:https://github.com/yaap7/ldapsearch-ad

.

reverse_engineering_tools.

来自逆向工程和恶意软件分析领域的各种代码示例和有用的提示和技巧。

地址:https://github.com/alexey-kleymenov/reverse_engineering_tools

.

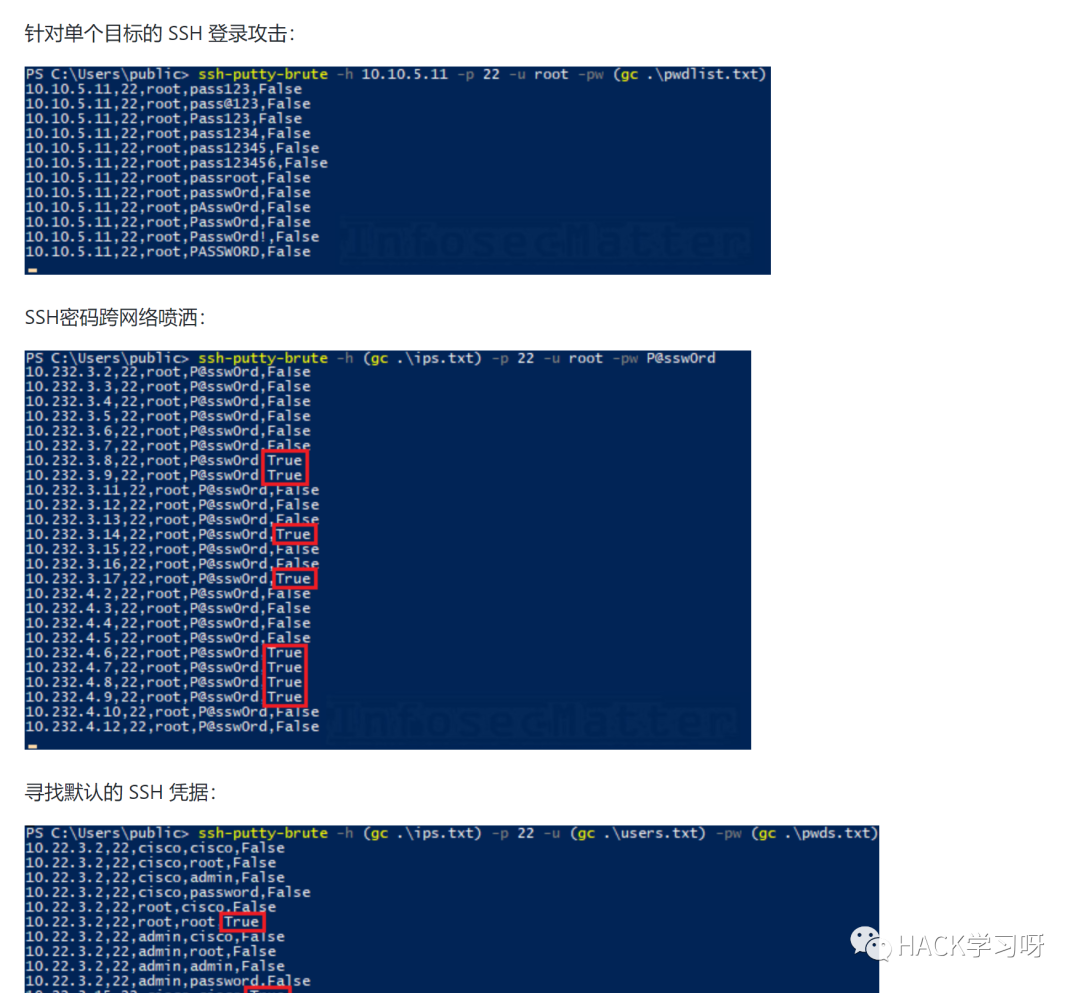

SSH-PuTTY-login-bruteforcer

将 PuTTY 变成 SSH 登录暴力破解工具。

地址:https://github.com/InfosecMatter/SSH-PuTTY-login-bruteforcer

.

UACME

通过滥用内置的 Windows AutoElevate 后门来击败 Windows 用户帐户控制。

地址:https://github.com/hfiref0x/UACME

.

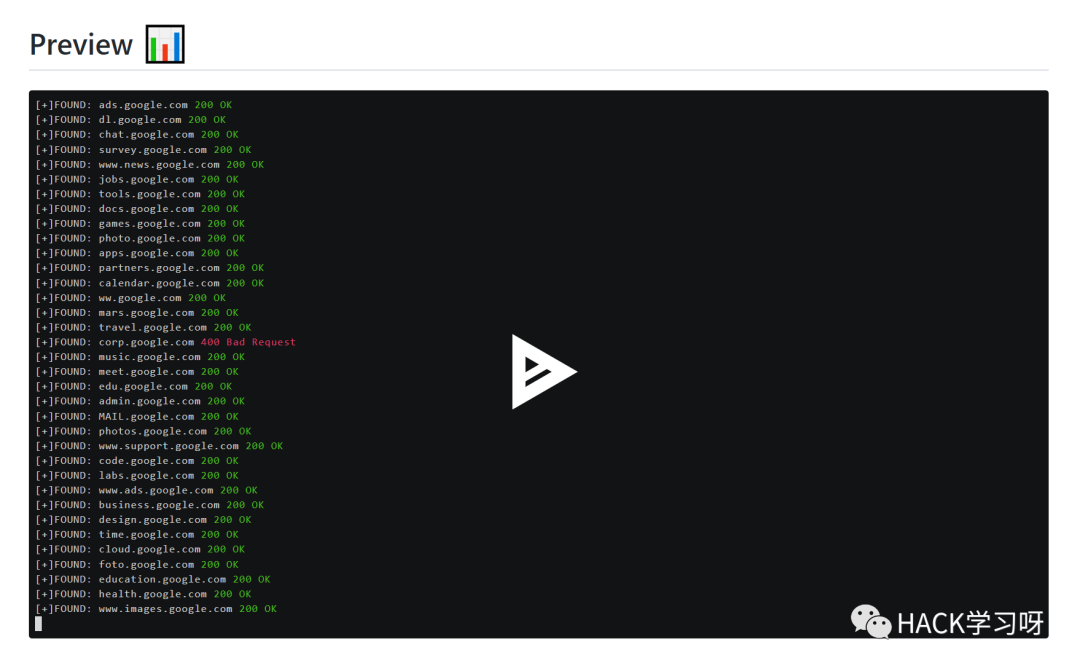

scilla

信息收集工具 - DNS / 子域 / 端口 / 目录枚举

地址:https://github.com/edoardottt/scilla

.

ihoneyBakFileScan_Modify

批量网站备份文件扫描器,增加文件规则,优化内存占用

地址:https://github.com/VMsec/ihoneyBakFileScan_Modify

.

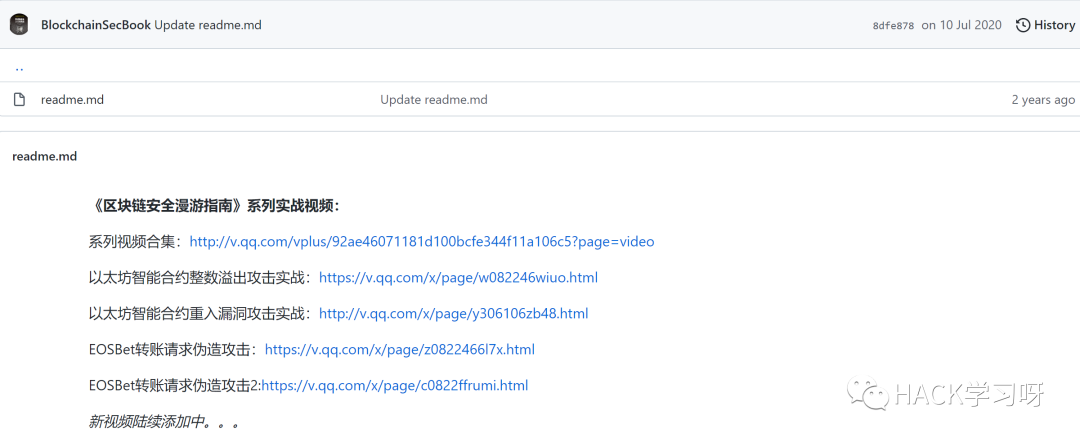

The-Hitchhiker-s-Guide-to-the-Blockchain-Sec

《区块链安全入门与实战》

地址:https://github.com/BlockchainSec ... -the-Blockchain-Sec

.

0day

各种CMS、各种平台、各种系统、各种软件漏洞的EXP、POC 该项目将不断更新

地址:https://github.com/helloexp/0day

.

ReverseTool

逆向工具集合

地址:https://github.com/weixinbao/ReverseTool

.

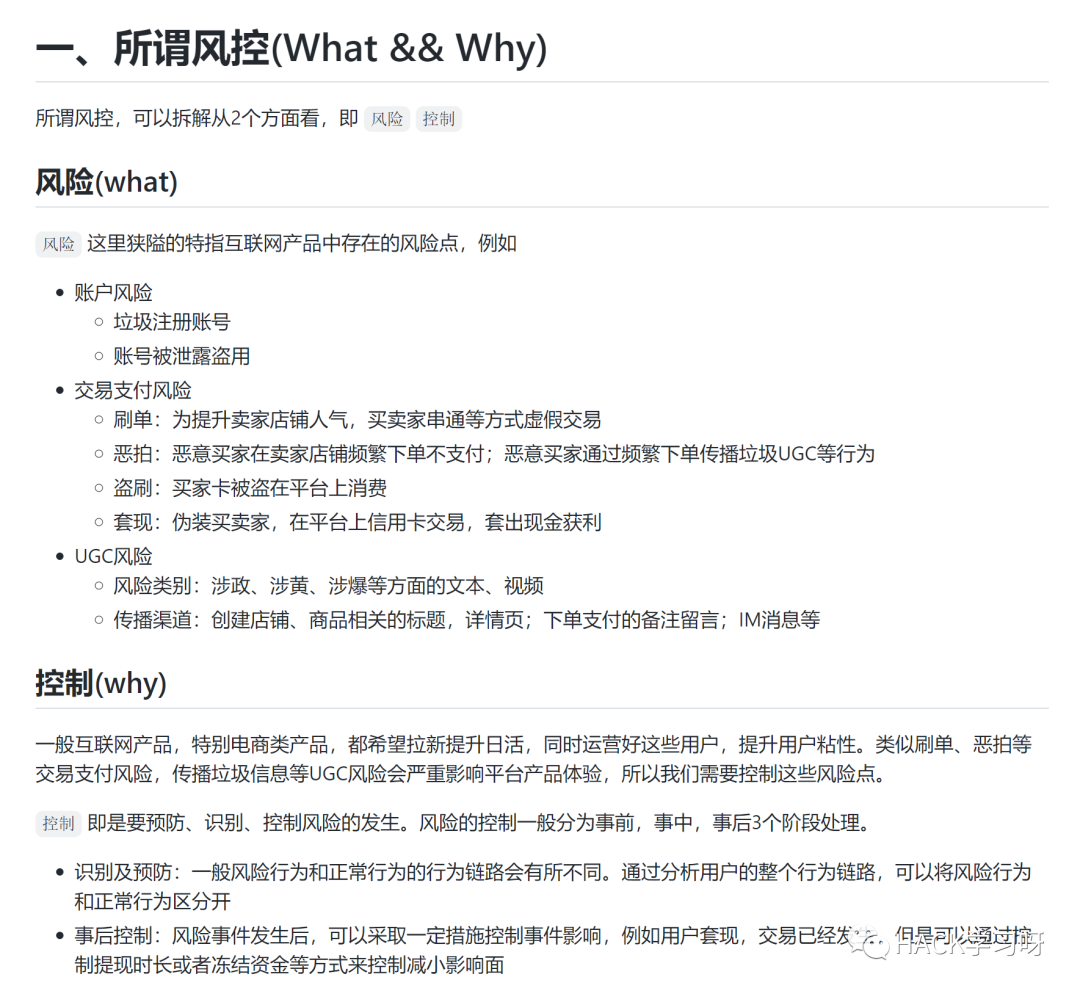

awesome-risk-control

风控知识总结:

地址:https://github.com/yangliang1415/awesome-risk-control

.

DumpSMBShare.

从 Windows SMB 共享远程转储文件和文件夹的脚本。

地址:https://github.com/p0dalirius/DumpSMBShare

.

.

github-cve-monitor

实时监控github上新增的cve和安全工具更新,多渠道推送通知

地址:https://github.com/yhy0/github-cve-monitor

.

.

PlayWithDefender.

禁用和启用 Windows Defender 保护的简单工具

地址:https://github.com/whydee86/PlayWithDefender

|